“ฟอร์ติเน็ต เผยการคาดการณ์ ภัยคุกคามไซเบอร์ รับปี 2023 ชี้ อาชญากรรมไซเบอร์ยังขยายตัวสูง เกิด APT แบบใหม่โจมตีแบบทำลายล้าง ขับเคลื่อนโดยบริการอาชญากรรมคอมพิวเตอร์ตามสั่ง หรือ Cybercrime-as-a-Service

ฟอร์ติเน็ต เผยผลการคาดการณ์ด้าน ภัยคุกคามไซเบอร์ จากฟอร์ติการ์ด แล็บ (FortiGuard Labs) ทีมงานศึกษาและวิจัยภัยคุกคามไซเบอร์ระดับโลก ถึงภาพรวมของภัยคุกคามบนไซเบอร์ในอีก 12 เดือนข้างหน้าและต่อไปในอนาคต จากการโจมตีแบบ Cybercrime-as-a-Service (CaaS) ที่พัฒนาอย่างรวดเร็ว

ไปจนถึงการใช้ประโยชน์รูปแบบใหม่จากเป้าหมายใหม่ๆ เช่น ระบบการประมวลผล (edge) ที่ปลายทาง หรือโลกออนไลน์ต่างๆ จะเห็นได้ว่าปริมาณ ลักษณะที่หลากหลาย ไปจนถึงขนาดภัยคุกคามทางไซเบอร์ ยังจะทำให้ทีมด้านซีเคียวริตี้ต้องคอยระมัดระวังและเตรียมความพร้อมเป็นอย่างสูงในการรับมือตลอดทั้งปี 2023 และต่อไปในอนาคต

ความเสี่ยงที่มาพร้อมกับดิจิทัลแลนด์สเคปที่เปลี่ยนไป

ภัคธภา ฉัตรโกเมศ ผู้จัดการประจำประเทศไทย กล่าวว่า “ประเทศไทยเป็นหนึ่งในประเทศที่เศรษฐกิจดิจิทัลมีการเติบโตรวดเร็วที่สุดในภูมิภาค และยิ่งมีการปฏิรูปทางดิจิทัลเร็วขึ้นเท่าไหร่ ประเทศไทยจะยิ่งเผชิญหน้ากับความเสี่ยงทางไซเบอร์มากขึ้นเท่านั้น”

“และจากการที่ประเทศไทยมุ่งหน้าสู่แผนงาน Thailand 4.0 ที่ทั้งโครงสร้างพื้นฐาน ทั้งระบบโลจิสติกส์จะเปลี่ยนสู่ระบบดิจิทัล เมืองจะก้าวสู่การเป็นสมาร์ท ซิตี้ ทำให้ทั้งหมดนี้กลายเป็นเป้าหมายชั้นเยี่ยมสำหรับผู้โจมตี”

“ดังนั้น สิ่งสำคัญอย่างยิ่งทั้งสำหรับประเทศไทยและอุตสาหกรรมต่างๆ คือความสามารถในการปกป้องตนเองด้วยสถาปัตยกรรมด้านการรักษาความปลอดภัยที่เหมาะสม สำหรับทั้งโครงสร้างพื้นฐานด้านไอทีและ OT รวมถึงเตรียมความพร้อมสำหรับโลกดิจิทัล”

ภัยร้ายไซเบอร์ที่ล้ำหน้า และรุนแรงขึ้นทุกวัน

ดร.รัฐิติ์พงษ์ พุทธเจริญ ผู้จัดการอาวุโส ฝ่ายวิศวกรรมระบบ ฟอร์ติเน็ต กล่าวว่า “เมื่อการก่ออาชญากรรมบนไซเบอร์มาบรรจบกับภัยคุกคามต่อเนื่องขั้นสูงที่มีวิธีในการโจมตีที่ล้ำหน้าขึ้น อาชญากรไซเบอร์ค้นพบวิธีที่จะเปลี่ยนเทคโนโลยีใหม่ให้กลายเป็นอาวุธที่สามารถสร้างการหยุดชะงักและการทำลายล้างขนาดใหญ่ได้มากยิ่งขึ้น”

“การโจมตีเหล่านี้ไม่เพียงมุ่งเป้าไปที่พื้นที่การโจมตีแบบเดิมๆ แต่รวมไปถึงการโจมตีแบบเจาะลึกลงไปมากกว่านั้น ซึ่งครอบคลุมถึงสิ่งที่อยู่ทั้งด้านนอกและด้านในสภาพแวดล้อมของระบบเครือข่ายแบบเดิมๆ”

“เหล่าอาชญากรยังใช้เวลามากขึ้นในการสอดแนมเป้าหมายเพื่อหลบเลี่ยงการตรวจจับ สืบเสาะข้อมูล และควบคุม ซึ่งหมายความว่าความเสี่ยงบนไซเบอร์จะยังคงเพิ่มสูงขึ้นเพื่อรับมือ ผู้ให้บริการด้านความปลอดภัยของระบบสารสนเทศต้องหูตาไวและมีระเบียบแบบแผนเช่นเดียวกับฝ่ายตรงข้าม”

“นอกจากนี้ องค์กรยังจำเป็นต้องยกระดับการป้องกันการโจมตีให้สูงขึ้นด้วยแพลตฟอร์มระบบรักษาความปลอดภัยไซเบอร์แบบบูรณาการที่ปกป้องได้ทั่วทั้งระบบเครือข่าย อุปกรณ์ปลายทาง ตลอดไปจนถึงระบบคลาวด์ ในการจัดการภัยคุกคามด้วยศูนย์รวมข้อมูล

และช่วยให้การจัดการภัยคุกคามที่เคยมีมาก่อนหน้าเป็นไปโดยอัตโนมัติ (threat intelligence) ควบคู่ไปกับความสามารถในการตรวจจับด้วยการตรวจจับจากพฤติกรรมผู้ใช้ในระดับสูงและความสามารถในการตอบสนอง”

แนวโน้มภัยคุกคามใหม่ในปี 2023 และต่อไปในอนาคต

1. บริการอาชญากรรมบนไซเบอร์ตามสั่ง Cybercime-as-a-Service (CaaS) ที่เติบโตขึ้น

จากความสำเร็จของอาชญากรไซเบอร์กับการให้บริการแรนซัมแวร์ในรูปแบบ as-a-service (RaaS) ฟอร์ติเน็ตคาดการณ์ว่า จะมีกระบวนการหรือเทคนิคการโจมตีแบบใหม่ๆ จำนวนมากที่จะมาในรูปแบบของ as-a-service ผ่านทางเว็บมืด (dark web) โดยนอกเหนือจากการให้บริการในรูปแบบของ as-a-service แล้ว นี่ยังเป็นจุดเริ่มต้นของโซลูชันการให้บริการแบบ a-la-carte หรือให้เลือกบริการได้ตามต้องการ อีกด้วย

โดย CaaS นำเสนอรูปแบบที่น่าสนใจให้กับอาชญากรไซเบอร์ที่อาจจะยังไม่ได้มีทักษะที่เก่งมากนักแต่สามารถใช้ประโยชน์จากข้อเสนอที่มาแบบครบวงจร ทำให้สามารถลงมือได้ง่ายขึ้น โดยไม่ต้องลงทุนทั้งเวลาและทรัพยากรล่วงหน้าในการสร้างแผนการโจมตีด้วยตัวเอง

และสำหรับผู้คุกคามที่ช่ำชอง งานรูปแบบใหม่ก็คือ บริการสร้างและขายเครื่องมือและแผนการโจมตีแบบ as-a-service ที่ง่าย รวดเร็ว อีกทั้งยังสามารถนำไปใช้ใหม่เพื่อหาเงินต่อได้ไม่สิ้นสุด

โดยหลังจากนี้ข้อเสนอสำหรับบริการ CaaS อาจเปลี่ยนไปสู่รูปแบบการสมัครสมาชิกเพื่อใช้บริการดังกล่าว โดยถือเป็นช่องทางเพิ่มแหล่งรายได้ให้กับผู้สร้างระบบ ผู้คุกคามเองก็จะเริ่มใช้ประโยชน์จากรูปแบบการโจมตีที่เกิดขึ้นใหม่ เช่น deepfakes ด้วยวิดีโอและเสียงบันทึก รวมถึงอัลกอริทึมที่เกี่ยวข้องที่มีพร้อมให้ได้ซื้อใช้กัน

หนึ่งในวิธีการป้องกันการโจมตีใหม่ๆ นี้ คือ การให้การศึกษาและอบรมเรื่องของความตื่นรู้ทางด้านความปลอดภัยไซเบอร์ โดยในหลายองค์กรสร้างโปรแกรมฝึกอบรมด้านความปลอดภัยพื้นฐานสำหรับพนักงาน และควรมีการพิจารณาเพิ่มองค์ความรู้ใหม่ๆ เพื่อให้รับมือกับเทคโนโลยีใหม่ๆ ที่เกิดขึ้นได้อย่างเท่าทัน เช่น ภัยคุกคามที่ใช้ AI ในการทำงาน

2. บริการสอดแนมตามสั่ง (Reconnaissance-as-a-Service)

บริการดังกล่าว ทำให้การโจมตีมีประสิทธิภาพยิ่งขึ้น อีกสิ่งที่ช่วยให้การก่ออาชญากรรมไซเบอร์สามารถทำได้อย่างแนบเนียนและโจมตีได้เกิดประสิทธิภาพมากที่สุดก็คือ การตรวจตราและสอดแนมเป้าหมายแบบทุกซอกทุกมุม และเพราะการโจมตีทุกวันนี้ มีการล็อคเป้าหมายที่ชัดเจนมากขึ้น

ผู้คุกคามจึงหันไปจ้าง นักสืบ จากเว็บผิดกฎหมายให้รวบรวมข้อมูลเชิงลึก หรือข่าวกรองที่เกี่ยวกับเป้าหมายก่อนที่จะทำการโจมตีมากขึ้นเหมือนการจ้างนักสืบเอกชน

บริการ Reconnaissance-as-a-Service นี้ ยังอาจเสนอสิ่งที่เรียกได้ว่าเป็นพิมพ์เขียว หรือ blueprint ของการโจมตี ที่จะให้มาพร้อมกับข้อมูลโครงสร้างระบบความปลอดภัยไซเบอร์ขององค์กร บุคลากรที่เป็นแกนหลักด้านการรักษาความปลอดภัยบนไซเบอร์ จำนวนเซิร์ฟเวอร์ที่องค์กรมีอยู่ รวมไปถึงช่องโหว่ภายนอกที่รู้กัน ตลอดจนจำนวนเซิร์ฟเวอร์หรือช่องโหว่ภายนอกที่มี

แม้กระทั่งข้อมูลการถูกบุกรุก หรืออื่นๆ เพื่อช่วยให้อาชญากรไซเบอร์สามารถโจมตีเป้าหมายได้ตรงจุดและมีประสิทธิภาพ ซึ่งการโจมตีด้วยรูปแบบของ CaaS คือการสยบคู่ต่อสู้ให้ได้แต่เนิ่นๆ ระหว่างการลาดตระเวนเพื่อสอดแนม ที่จะกลายเป็นสิ่งที่ทวีความสำคัญมากขึ้น

หนึ่งในวิธีการรับมือกับภัยเหล่านี้ รัฐิติ์พงษ์ กล่าวว่า “เทรนด์หนึ่งซึ่งเริ่มได้รับความสนใจในมุมของการตรวจจับ ป้องกันและตอบสนองภัยคุกคามคือ เทรนด์การใช้แนวคิดเดิมของ Honeypot มาเพื่อหลอกล่อให้ภัยคุกคามไม่สามารถบรรลุเป้าหมายของมันได้ เทคโนโลยีกลุ่มนี้ถูกนำเสนอในชื่อของ Deception Solution”

“การหลอกอาชญากรไซเบอร์ด้วยเทคโนโลยีดังกล่าวจะให้ประโยชน์ นอกจากจะช่วยตอบโต้การทำงานของ RaaS แล้วยังรวมถึง CaaS ในขั้นตอนของการสอดแนมไปด้วย กลลวงทางด้านความปลอดภัยบนไซเบอร์มักจะมาคู่กับบริการป้องกันความเสี่ยงด้านดิจิทัล หรือ Digital Risk Protection (DRP) ที่ช่วยให้องค์กรสามารถรู้ทันศัตรูเพื่อสร้างความได้เปรียบในการป้องกัน”

3. กระบวนการฟอกเงินที่อาศัยพลังของแมชชีนเลิร์นนิง

โดยฟอร์ติการ์ด แล็บ มองว่า จะมีการฟอกเงินที่แยบยลมากขึ้นโดยอาศัยการทำงานของระบบอัตโนมัติ ซึ่งในอดีตการจะล่อลวงให้คนเข้ามาติดกับได้นั้นต้องผ่านกระบวนการที่ใช้ระยะเวลานาน

จากการสำรวจพบว่า อาชญากรไซเบอร์เริ่มใช้แมชชีนเลิร์นนิง (ML) ในการกำหนดเป้าหมายเพื่อสรรหาบุคคล ซึ่งช่วยให้ระบุตัวล่อที่มีศักยภาพได้ดีขึ้น ในขณะเดียวกันก็ลดเวลาที่ใช้ในการค้นหาผู้ที่จะเข้าร่วมขบวนการ ในระยะยาวก็คาดว่าการให้การบริการฟอกเงินตามสั่ง หรือ Money Laundering-as-a-Service (LaaS) นั้นกำลังจะเกิดขึ้นในไม่ช้า

ซึ่งอาจจะกลายเป็นส่วนหนึ่งของบริการอาชญากรรมไซเบอร์ตามสั่ง (CaaS) ที่กำลังเติบโตอย่างรวดเร็ว สำหรับองค์กรหรือบุคคลที่ตกเป็นเหยื่อของอาชญากรรมไซเบอร์ประเภทนี้ การย้ายไปสู่ระบบอัตโนมัติ หมายความว่าจะทำให้ติดตามการฟอกเงินได้ยากขึ้น ซึ่งลดโอกาสที่จะได้คืนเงินที่ถูกขโมยไป

การหมั่นศึกษาหาข้อมูลจากภายนอกองค์กร เพื่อหาเบาะแสเกี่ยวกับการโจมตีที่อาจเกิดขึ้นในอนาคตจะมีความสำคัญกว่าที่เคย เพื่อช่วยเตรียมความพร้อมก่อนปัญหาจะเกิดขึ้น บริการป้องกันความเสี่ยงด้านดิจิทัล (DRP) มีความสำคัญอย่างยิ่งสำหรับการประเมินพื้นฐานของภัยคุกคามภายนอก เพื่อค้นหาและแก้ไขปัญหาด้านความปลอดภัย และเพื่อช่วยให้มีข้อมูลพื้นฐานเชิงลึกเกี่ยวกับภัยคุกคามในปัจจุบันและที่อาจจะเกิดขึ้นในอนาคต

4. เมืองเสมือนและโลกออนไลน์คือพื้นที่ใหม่ที่กระตุ้นให้เกิดอาชญากรรมทางไซเบอร์

Metaverse ก่อให้เกิดประสบการณ์ใหม่ที่สมจริงในโลกออนไลน์ และเมืองเสมือนจริงเป็นพื้นที่ออนไลน์แรกๆ ที่ขับเคลื่อนโดยเทคโนโลยีอย่าง AR รวมถึงยังมีการเปิดตัวสินค้าดิจิทัลที่สามารถหาซื้อได้บนโลกเสมือนจริงแห่งนี้

จุดหมายปลายทางออนไลน์ใหม่เหล่านี้ ไม่เพียงเปิดโลกของความเป็นไปได้รูปแบบต่างๆ แต่ยังเปิดประตูสู่การเพิ่มขึ้นของอาชญากรรมทางไซเบอร์อย่างไม่เคยปรากฏมาก่อนในดินแดนที่ไม่มีใครรู้จัก เช่น อวาตาร์ของบุคคลนั้นเป็นประตูสู่ข้อมูลส่วนบุคคลที่สามารถระบุตัวตนได้ (personally identifiable information: PII)

ทำให้เป็นเป้าหมายหลักสำหรับผู้โจมตี เนื่องจากบุคคลทั่วไปสามารถซื้อสินค้าและบริการในเมืองเสมือน ใช้กระเป๋าเงินดิจิทัล แลกเปลี่ยนเงินคริปโต มีสินทรัพย์ดิจิทัลอย่าง NFT และสกุลเงินใดๆ ที่ใช้ในการทำธุรกรรมก็สามารถสร้างพื้นที่การโจมตีที่เกิดขึ้นใหม่ให้กับผู้คุกคาม

เป็นไปได้ที่การเจาะเพื่อขโมยข้อมูลอัตลักษณ์ทางชีวภาพ (Biometric Hacking) อาจกลายเป็นจริงได้ เนื่องจากส่วนประกอบที่ขับเคลื่อนด้วย AR และ VR ของเมืองเสมือนจริง ทำให้เป็นเรื่องง่ายยิ่งขึ้น สำหรับอาชญากรไซเบอร์ในการขโมยแผนที่ลายนิ้วมือ (fingerprint mapping)

ข้อมูลการจดจำใบหน้า หรือข้อมูลของการสแกนม่านตา แล้วนำไปใช้เพื่อวัตถุประสงค์ที่มุ่งร้าย นอกจากนี้ แอปพลิเคชัน โปรโตคอล และธุรกรรมภายในสภาพแวดล้อมเหล่านี้ล้วนเป็นเป้าหมายที่เป็นไปได้สำหรับอาชญากรไซเบอร์ในการโจมตี

แนะนำคือ การมีระบบที่ให้ความสามารถด้านการมองเห็น (visibilities) ให้การป้องกัน และการบรรเทาปัญหาแบบเรียลไทม์คือสิ่งสำคัญ พร้อมด้วยการตรวจจับขั้นสูงและดำเนินการตอบสนองในส่วนจุดเชื่อมต่อปลาย (Endpoint Detect and Response) ที่ให้ความสามารถในการวิเคราะห์ การป้องกัน และแก้ไขได้แบบเรียลไทม์ โดยที่ไม่ต้องสนใจว่าจะเชื่อมต่อเครือข่ายมาจากที่ไหน หรืออยู่ในโลกเสมือนจริงก็ตาม

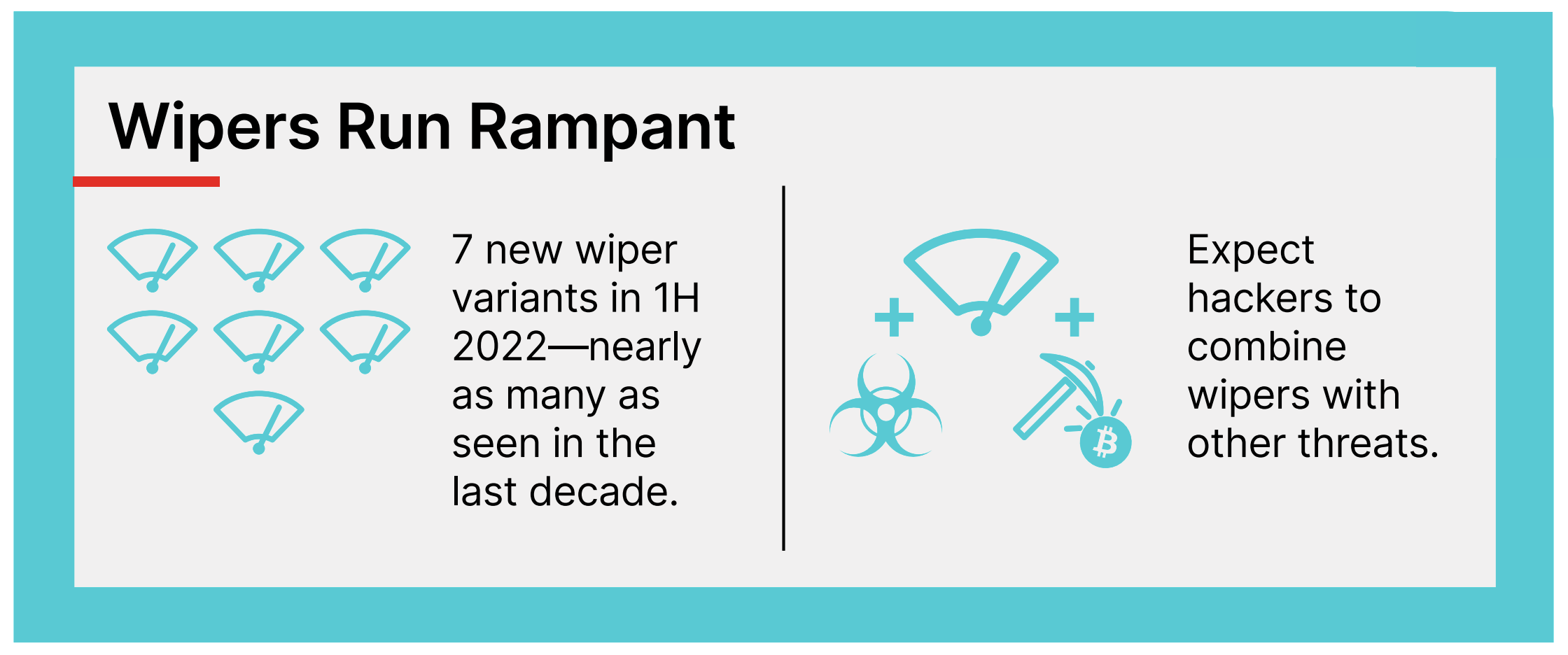

5. มัลแวร์ลบข้อมูล (wiper malware)

ภัยนี้จะออกอาละวาดให้เกิดการโจมตีแบบทำลายล้างที่หนักกว่าเดิม มัลแวร์ในกลุ่ม Wiper ได้กลับมาระบาดอย่างหนักอีกครั้งในปี 2565 โดยผู้โจมตีจะนำเอาสายพันธุ์ใหม่ๆ ของรูปแบบการโจมตีที่มีมายาวนานมาใช้งาน

โดยในช่วงครึ่งปีแรกของปี 2565 รายงาน FortiGuard Labs Global Threat Landscape report พบว่า มีการเพิ่มขึ้นของมัลแวร์ที่โจมตีด้วยการลบข้อมูลในดิสก์ (disk-wiping) พร้อมกับสงครามยูเครน และยังมีการตรวจพบอีก 24 ประเทศที่ไม่ใช่แค่เพียงในยุโรป

การเติบโตที่ลุกลามเช่นนี้เป็นเรื่องน่าตกใจเพราะสามารถนำไปสู่จุดเริ่มต้นของการทำลายล้างที่รุนแรงกว่าเดิม นอกเหนือความเป็นจริงที่ว่าผู้โจมตีได้รวมหนอนคอมพิวเตอร์เข้ากับมัลแวร์ตระกูล Wiper หรือกระทั่งรวมเข้ากับแรนซัมแวร์เพื่อให้เกิดผลของการโจมตีสูงสุด

สิ่งที่น่ากังวลต่อไปก็คือ การทำให้มัลแวร์แบบ wiper กลายเป็นสินค้าให้อาชญากรไซเบอร์สามารถเลือกซื้อไปใช้งานในอนาคต มัลแวร์ที่ได้รับการพัฒนาและใช้งานโดยผู้ใช้ของภาครัฐอาจถูกกลุ่มอาชญากรหยิบจับและนำกลับมาใช้ใหม่ได้ผ่านทางรูปแบบ CaaS

เมื่อพิจารณาจากความพร้อมใช้งานที่กว้างขึ้นรวมกับการหาประโยชน์ที่เหมาะสม มัลแวร์ wiper อาจก่อให้เกิดการทำลายล้างครั้งใหญ่ได้ในระยะเวลาสั้นๆ สิ่งนี้ทำให้เห็นว่าเวลาที่ใช้เพื่อการสืบสวนตรวจสอบและความเร็วที่ทีมซีเคียวริตี้ต้องใช้ในการแก้ไขมีความสำคัญอย่างมหาศาล

คำแนะนำคือ การใช้ inline sandboxing ที่ทำงานด้วย AI คือจุดเริ่มต้นที่ดีในการป้องกันภัยคุกคามจากแรนซัมแวร์ที่ซับซ้อน รวมถึงมัลแวร์ wiper เพราะสามารถป้องกันการโจมตีที่พัฒนาขึ้นใหม่ได้แบบเรียลไทม์ เพื่อให้มั่นใจได้ว่าไฟล์ที่ไม่เป็นพิษเป็นภัยเท่านั้นที่จะถูกส่งไปยังอุปกรณ์ปลายทาง หากผสานรวมเข้ากับแพลตฟอร์มความปลอดภัยทางไซเบอร์

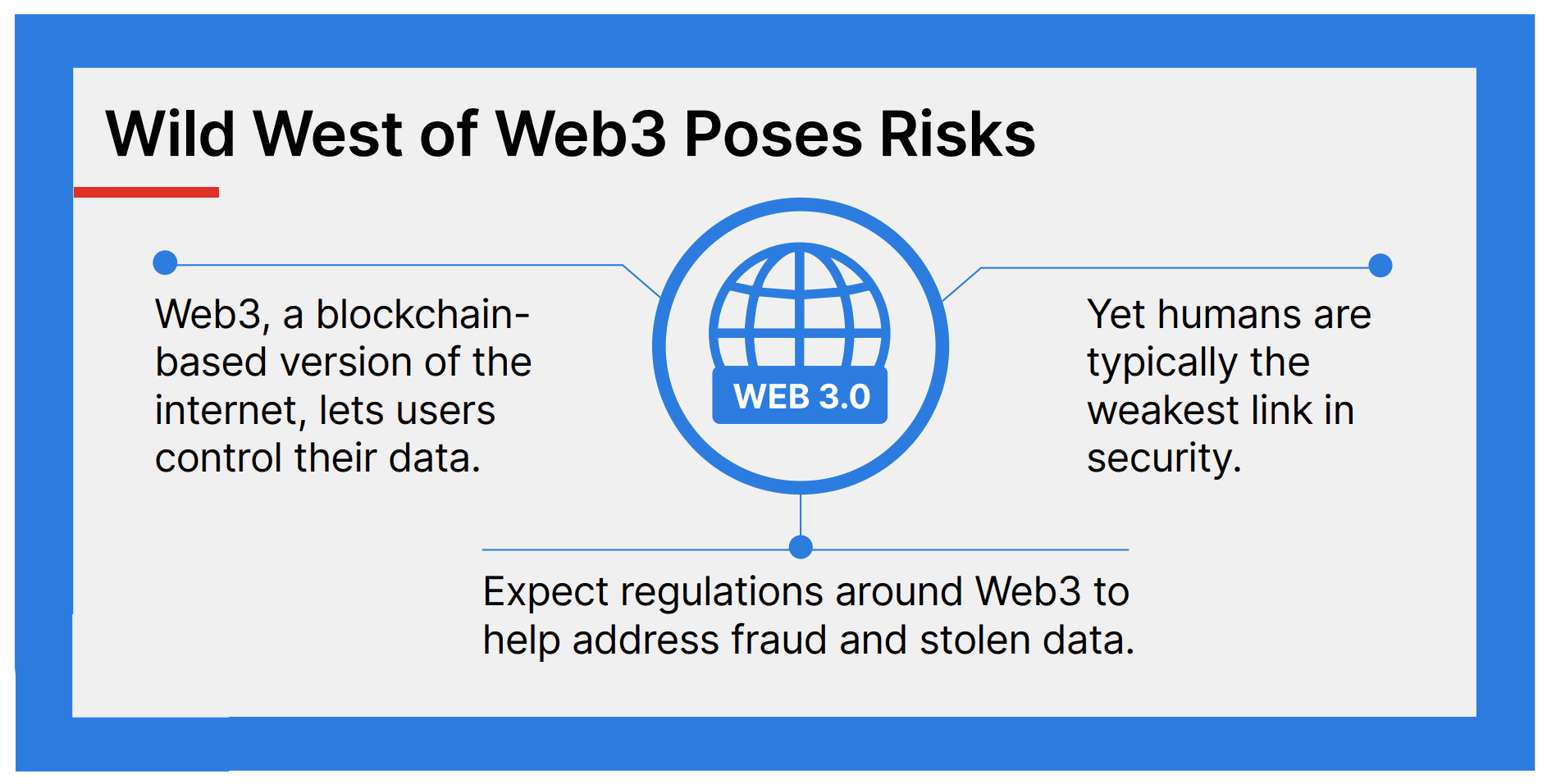

6. ความเสียงบน Web3

นอกเหนือจากการคาดการณ์ 5 ภัยคุกคามข้างต้น ฟอร์ติการ์ดแล็บยังคาดการณ์ถึง ความเสี่ยงและภัยคุกคามบนโลกของ Web3 ที่เป็น Semantic Web หรือเว็บที่สามารถถ่ายโอนข้อมูลระหว่างระบบ คน และอุปกรณ์ IoT ได้แบบอัตโนมัติ ตัวอย่างเช่น การสร้างคอนเทนต์ และการตัดสินใจ จะเป็นกระบวนการที่เกิดขึ้นระหว่างคน และเครื่องจักร ซึ่งจะทำให้การสร้างคอนเทนต์บนโลกอินเทอร์เน็ตมีความพิเศษมากขึ้น

Web3 จะเข้าสู่กระแสหลัก ซึ่งในอนาคตเราจะเห็นข้อบังคับบางอย่างเกี่ยวกับวิธีการจัดการบนเครือข่าย เข้ามาจัดการกับกิจกรรมที่เป็นการฉ้อโกงและข้อมูลที่ถูกขโมย และควรมีโปรโตคอลหรือการควบคุมบางอย่าง เพื่อเมื่อเกิดมีการฉ้อโกง จะสามารถตรวจสอบและควบคุมกิจกรรมในลักษณะเดียวกับที่ธนาคารทำเมื่อบุคคลที่ไม่ได้รับอนุญาตใช้บัตรเครดิต

7. เตรียมการสู่การยุคของควอนตัมคอมพิวติ้ง

รวมถึง ภัยคุกคามไซเบอร์ ที่จะเกิดขึ้นในยุค ควอนตัมคอมพิวติ้ง แม้ว่าควอนตัมคอมพิวติ้ง จะยังไม่มีการใช้งานอย่างกว้างขวางหรือมีให้ใช้งานในปัจจุบัน แต่ผู้เชี่ยวชาญบางคนเตือนว่า ยุคของควอนตัม (เรียกอีกอย่างว่า Q-Day) ซึ่งเป็นจุดที่คอมพิวเตอร์ควอนตัมมีพลังมากพอ ที่จะทำลายกลไกการเข้ารหัสในยุคปัจจุบันนั้นกำลังใกล้เข้ามาอย่างรวดเร็ว

ในขณะที่ผู้ให้บริการด้านระบบการรักษาความปลอดภัยทั่วโลก กำลังทำงานเพื่อสร้างอัลกอริธึมการเข้ารหัสใหม่ซึ่งออกแบบมาเพื่อรองรับควอนตัมคอมพิวเตอร์

ควอนตัมคอมพิวติ้ง จะได้รับการพัฒนาอย่างไม่ต้องสงสัย และจะมีพลังมากขึ้นในอนาคต เนื่องจากควอนตัมคอมพิวติ้งยกระดับความสามารถในการประมวลผลไปอย่างมหาศาล

จึงมีความเป็นไปได้ที่อาชญากรไซเบอร์จะนำไปใช้ทำกิจกรรมชั่วร้าย ตัวอย่างหนึ่งที่เป็นไปได้คือ อาชญากรไซเบอร์ใช้ควอนตัมคอมพิวติ้งเพื่อสร้างอาวุธให้ AI แล้วนำไปใช้กับแอปพลิเคชันเพื่อค้นหาช่องโหว่ของระบบ

แนวโน้มที่เกิดขึ้นมีความหมายต่อผู้เชี่ยวชาญอย่างไร

โลกของอาชญากรรมไซเบอร์และวิธีการโจมตีของศัตรูทางไซเบอร์ยังคงขยายตัวอย่างรวดเร็ว ข่าวดีก็คือ กลวิธีหลายอย่างที่เหล่าอาชญากรไซเบอร์ใช้ในการโจมตียังคงเป็นรูปแบบที่คุ้นเคย ทำให้ทีมรักษาความปลอดภัยยังสามารถป้องกันได้ดี

สิ่งที่ควรทำคือ การยกระดับโซลูชันการรักษาความปลอดภัยด้วย แมชชีนเลิร์นนิง (ML) และปัญญาประดิษฐ์ (AI) เพื่อให้สามารถตรวจจับรูปแบบการโจมตีและหยุดการคุกคามได้แบบเรียลไทม์โดยอัตโนมัติ

อย่างไรก็ตามโซลูชันระบบรักษาความปลอดภัยแบบแยกนั้นไม่สามารถตอบสนองต่อรูปแบบของภัยคุกคามที่เกิดขึ้นในวันนี้ ระบบที่สามารถดูแลแบบครอบคลุมที่ทำงานอัตโนมัติ เป็นสิ่งจำเป็นที่ช่วยลดความซับซ้อนและเพิ่มความยืดหยุ่นในการรักษาความปลอดภัยไซเบอร์

อีกทั้งยังสามารถผสานรวมการทำงานได้แน่นแฟ้นยิ่งขึ้น ช่วยให้มองเห็นการทำงานในระบบได้ดีขึ้น และตอบสนองต่อภัยคุกคามทั่วทั้งเครือข่ายได้อย่างรวดเร็ว ประสานงานและให้ประสิทธิภาพมากขึ้น

Featured Image: Image by rawpixel.com on Freepik